(截图 via CitizenLab)

Google 声称,被 Alien 间谍软件利用的多个漏洞,都是由一家名叫 Cytrox 的商业监控公司 Cytrox 打包提供、并出售给不同的政府背景实体的。

与此同时,在线安全研究企业 CitizenLab 也检测到了多次攻击,且 Google 表示它们都与 Alien 间谍软件有关。

穿着“搞钱”T 恤和摆拍模仿乔布斯的 Cytrox 首席执行官 Ivo Malinkovksi

具体说来是,Google 指出 Alien 间谍软件混用了一些零日和老漏洞。且恶意软件开发者似乎正积极寻求一些虽已提供修补、但尚未得到足够重视的漏洞,在 Android 生态完全部署前打个攻击的时间差。

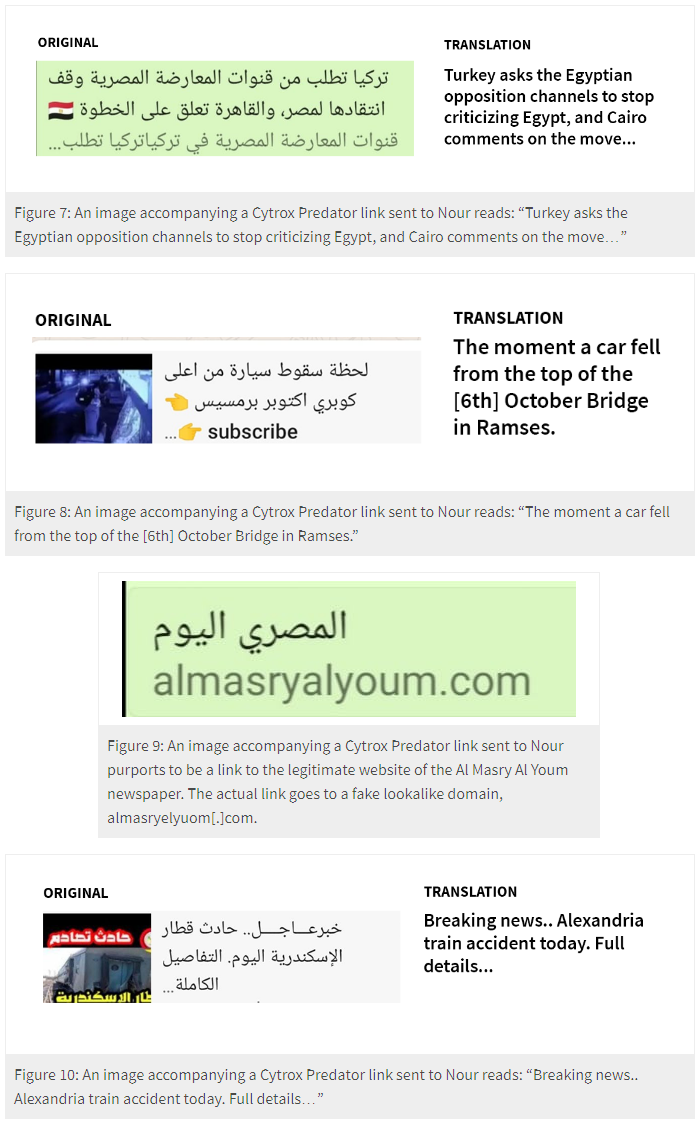

至于病毒的主要传播渠道,还是常见的电子邮件。若受害者点击了可疑链接,就会被重定向至植入了恶意软件的网站。在加载了其它“有效负载”(即 Predator 病毒软件)后,才会打开最初预期的网站。

带有恶意链接的图片示例

Google 补充道:三起间谍软件活动都通过电子邮件渠道,向目标 Android 用户发去了基于短网址服务的一次性链接。

虽然活动范围相对有限(通常仅涵盖几十名用户),但不慎点击恶意链接后,受害者都会被重定向至攻击者持有的域,以在将浏览器引导至合法站点之前传递漏洞利用。

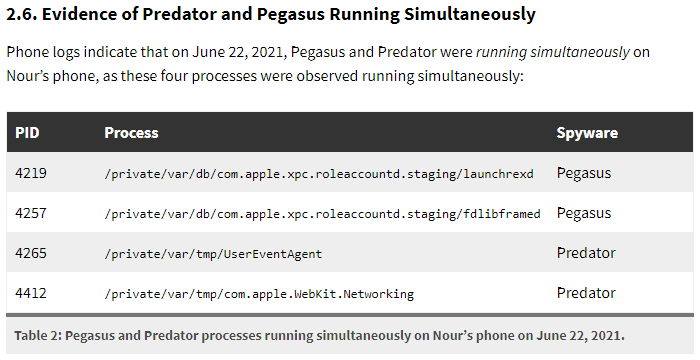

2021-06-22 资料图:被检测到在受害者手机上同时运行的 PegASUS 和 Predator 进程

据说除了秘密录制音频、隐藏应用程序,该恶意软件还会执行一些更邪恶的活动。

最后,尽管 Google 声称其已推送了漏洞补丁,但广大 Android 用户仍需对不明来源的邮件附件和链接保持高度警惕。

最新文章